Bądź szczupły, zwalczysz nowotwory

25 października 2006, 16:16Pozostawanie szczupłym pomaga odeprzeć atak nowotworów. Badanie amerykańskie wykazało, że szczupłe zwierzęta lepiej radzą sobie z chorobą niż osobniki otyłe.

Dwa razy źle może wyjść na dobre

6 listopada 2007, 14:57Posiadanie dwóch genów powiązanych z padaczką zmniejsza prawdopodobieństwo występowania drgawek – zauważyli badacze z Baylor College of Medecine. To odkrycie sprzeczne z rozpowszechnioną opinią, że osoby z więcej niż jednym wadliwym genem powinny być bardziej podatne na choroby (Nature Neuroscience).

Okrężną drogą do wyleczenia infekcji

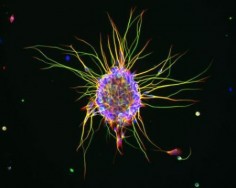

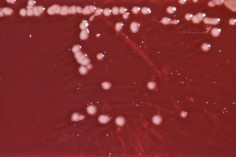

23 września 2008, 20:17Naukowcy z Uniwersytetu Calgary odkryli nową metodę walki z ciężkimi infekcjami płuc u osób chorych na mukowiscydozę, jedną z najczęstszych chorób genetycznych człowieka.

Wojskowy chip w cywilu

17 kwietnia 2009, 11:10Kalifornijska firma CPU Tech rozpoczęła sprzedaż procesora Acalis CPU872 na rynku cywilnym. Dotychczas tego typu układy były dostępne jedynie dla wojska. Tym, co odróżnia go od innych komercyjnie dostępnych kości, jest specjalny mechanizm umożliwiający zdalne zablokowanie układu, tzw. kill switch.

Zabili Ozdoka

10 listopada 2009, 17:37Specjalistom z firmy FireEye udało się unieszkodliwić wielki botnet znany jako Mega-D lub Ozdok. W przeszłości botnet ten był odpowiedzialny za 30% spamu w Internecie.

Nie zauważyli ataku

14 czerwca 2010, 15:59Developerzy opensource'owego serwera IRC o nazwie UnrealIRCd poinformowali, że przez wiele miesięcy nie zauważyli, iż jeden z ich serwerów został zaatakowany przez cyberprzestępców. Atakujący zastąpili plik Unreal3.2.8.1.tar.gz własną wersją, w której wprowadzili tylne drzwi.

Więcej ataków na krytyczną infrastrukturę

19 kwietnia 2011, 11:22Eksperci ostrzegają, że rośnie liczba hakerskich ataków na istotną infrastrukturę, taką jak terminale gazowe, elektrownie czy sieci wodociągowe. Na podstawie ankiet przeprowadzonych wśród 200 menedżerów IT z 14 krajów stwierdzono, że 80% takiej infrastruktury doświadczyło w ubiegłym roku jakiegoś rodzaju ataku.

Nowa taktyka Anonimowych

23 stycznia 2012, 11:08Anonimowi prowadzący operację #OpMegaupload, której celem jest zemsta za zamknięcie serwisu Megaupload, wykorzystują podczas ataków nietypową taktykę. Polega ona na... przymuszaniu internautów do wzięcia udziału w ataku na strony amerykańskiego Departamentu Sprawiedliwości.

SpamSoldier zmienia ekonomię spamu

19 grudnia 2012, 11:07SpamSoldier to, zdaniem Andrew Conwaya z firmy Cloudmark, szkodliwy kod, który całkowicie zmienia zasady gry na rynku SMS-owego spamu. Kod atakuje system Android i tworzy botnet, wykorzystujący zarażone telefony do rozsyłania spamu

Drzewa wiecznierosnące

17 stycznia 2014, 10:43Drzewa rosną jak szalone przez całe swoje życie - mówi Nate Stephenson ekolog lasu ze Służby Geologicznej Stanów Zjednoczonych i główny autor badań, które wykazały, że im drzewo starsze, tym jego wzrost jest szybszy